Soberanía Digital Europea y Telecomunicaciones: Del Regulador al Constructor de Autonomía Estratégica

Use this space to add a medium length description. Be brief and give enough information to earn a click.

Soberanía Digital Europea: El Nuevo Paradigma para el Sector de las Telecomunicaciones

La soberanía digital no es un fin en sí mismo, sino que se concibe como una pieza fundamental dentro de una estrategia mucho más amplia que la Unión Europea define actualmente como el «Momento de Independencia de Europa» (Europe’s Independence Moment) o Soberanía Europea.

La idea de fondo es que Europa pueda decidir y actuar por sí misma en ámbitos clave, sin depender en exceso de actores externos. En otras palabras alcanzar una autonomía estratégica plena que le permita a la UE mantener su capacidad de decisión en:

- Salud e infraestructuras críticas

- Economía y comercio

- Energía

- Defensa y seguridad

- Tecnología y datos

El rol de las Telecomunicaciones en la estrategia de soberanía europea

En el marco europeo actual, las telecomunicaciones son una infraestructura estratégica transversal teniendo un rol múltiple como:

- Infraestructura crítica

- Habilitador del ecosistema digital

- Elemento de seguridad y resiliencia

La tradicional separación entre tecnologías digitales centradas en control de datos, software, plataformas y las telecomunicaciones centrada en la operativa de transmisión y sus capacidades físicas, ha sido superada a favor de una visión más integrada, sobretodo a partir de la aparición de tecnologías como 5g/6G, edge computing la virtualización de redes.

Operadores y reguladores posicionan las telecomunicaciones como “infraestructura de soberanía”: sin redes propias fuertes no hay nube soberana, IA europea ni protección efectiva de datos.

¿Qué le preocupa a Europa desde la perspectiva de su soberanía?

Contexto Geopolítico

Europa ha entrado en una fase decisiva que la Comisión ha denominado el «Momento de Independencia». Tras décadas delegando su seguridad en EE. UU. y su crecimiento industrial en energía barata y cadenas de suministro globales, el contexto geopolítico actual ha forzado un despertar abrupto. La preocupación ya no es solo regulatoria; es existencial.

La Defensa: De la Paz a la «Preparación 2030»

La inestabilidad geopolítica, marcada por la agresión rusa a Ucrania y la creciente tensión global, ha transformado la defensa en la prioridad absoluta. Europa ha asumido que las amenazas híbridas (ciberataques, sabotajes a infraestructuras críticas) no distinguen entre paz y guerra.

Para responder a esto, la UE ha presentado el Libro Blanco sobre la Defensa Europea – «Readiness 2030«. Este documento estratégico no solo busca reactivar la industria militar, sino preparar a la sociedad civil y a las infraestructuras críticas para escenarios de conflicto. El Plan ReArm Europe es el brazo ejecutor financiero de esta estrategia, buscando movilizar inversiones masivas para cerrar brechas de capacidad urgentes.

A esto se suma el informe Niinistö, que subraya la necesidad de una preparación civil y militar integrada. La conclusión es clara: las telecomunicaciones, el transporte y la energía son ahora activos de defensa dual. Sin redes resilientes, la movilidad militar y la respuesta a crisis son imposibles

La Trampa de la Dependencia: EE. UU. y China

La segunda gran preocupación es la autonomía tecnológica. Europa depende en más de un 80% de tecnologías críticas provenientes de Estados Unidos y China. Esto genera dos riesgos fatales:

- Extraterritorialidad y Espionaje: El uso de nubes y software estadounidense expone a empresas y gobiernos europeos a leyes como la US CLOUD Act o FISA, que permiten el acceso a datos por parte de agencias extranjeras, incluso si los servidores están físicamente en Europa. Esto crea una «prisión soberana»: datos locales, pero llaves extranjeras,.

- Seguridad de la Cadena de Suministro: La dependencia de proveedores de alto riesgo (como Huawei o ZTE) se ha redefinido como una amenaza de seguridad nacional, llevando a su exclusión progresiva de las redes 5G y futuras 6G

Competitividad Económica: El Diagnóstico de Draghi y Letta

Finalmente, preocupa la pérdida de relevancia económica. Dos informes clave han definido la hoja de ruta para evitar la irrelevancia:

- Informe Draghi: Advierte sobre una brecha de innovación alarmante y una estructura industrial estática. Draghi cifra en 800.000 millones de euros anuales la inversión necesaria para mantener la competitividad, instando a Europa a pasar de ser un mero regulador a un inversor activo,.

- Informe Letta: Propone añadir una «Quinta Libertad» al Mercado Único enfocada en la investigación y la innovación, integrando sectores históricamente fragmentados como las telecomunicaciones, la energía y las finanzas para ganar escala.

Urgencia del cambio de Regulador a Constructor

La respuesta a estas preocupaciones cristalizó en la Cumbre de Berlín 2025 y la iniciativa EuroStack. Europa ha decidido dejar de limitarse a escribir leyes para empezar a construir infraestructuras. El objetivo es claro: desarrollar un stack de tecnológica propia (nube, IA, conectividad) y aplicar políticas de «Buy European» para garantizar que el dinero público fortalezca la soberanía real del continente.

Europa ya no busca solo cumplir normas; busca sobrevivir y liderar su propio destino.

Un marco legal para la soberanía tecnológica europea en evolución

Aceleración en la producción de normativa vinculada a la soberanía tecnológica:

En los últimos dos años se ha generado tanta regulación como en los 4 años anteriores, evidenciando la urgencia en los objetivos de soberanía de la UE.

| Acrónimo / Nombre | Texto Legal Oficial | Año Aprobación / Propuesta | Estado / Año Derogación |

|---|---|---|---|

| SAFE (SAFE) | Reglamento (UE) 2025/2653 por el que se establece la Acción de Seguridad para Europa. | 2025 | En vigor. |

| Quantum Act | Iniciativa legislativa prevista (Referencia: Programa de Trabajo de la Comisión). | Prevista Q2 2026 | Propuesta futura. |

| European Innovation Act | Iniciativa legislativa prevista. | Prevista Q1 2026 | Propuesta futura. |

| ECCS (EUCCS) | Iniciativa legislativa sobre sistema de comunicación crítica. | Prevista Q3 2026 | Propuesta futura. |

| 28th Regime | Iniciativa legislativa para empresas innovadoras | Prevista Q1 2026 | Propuesta futura. |

| DNA | Propuesta de Reglamento COM(2026) 16 (Ley de Redes Digitales). | 2026 (Propuesta) | Propuesta para reemplazar el CECE (Dir. 2018/1972). |

| CADA | Cloud and AI Development Act (Referencia: Programa de Trabajo). | Prevista Q1 2026 | Propuesta futura. |

| Defence Omnibus | Defence Mini-Omnibus Regulation | 2025 (Propuesta) | Propuesta. |

| Digital Omnibus | Propuesta de Reglamento COM(2025) | 2025 (Propuesta) | Propuesta para derogar DGA (2022/868), Reg. 2018/1807 y Dir. 2019/1024 . |

| CRA | Reglamento (UE) 2024/2847 (Ley de Ciberresiliencia). | 2024 | En vigor. |

| AI Act | Reglamento (UE) 2024/1689 (Reglamento de Inteligencia Artificial). | 2024 | En vigor. |

| eIDAS 2 | Reglamento (UE) 2024/1183 (Modifica el Reg. 910/2014). | 2024 | En vigor (Modifica eIDAS 1). |

| Data Act | Reglamento (UE) 2023/2854 (Ley de Datos). | 2023 | En vigor. |

| Chips Act | Reglamento (UE) 2023/1781 (Ley de Chips). | 2023 | En vigor. |

| DGA | Reglamento (UE) 2022/868 (Ley de Gobernanza de Datos). | 2022 | En vigor (Propuesta su derogación por Digital Omnibus. |

| NIS2 | Directiva (UE) 2022/2555 (Ciberseguridad). | 2022 | Deroga la Directiva NIS 1 (2016/1148) . |

| DORA | Reglamento (UE) 2022/2554 (Resiliencia Operativa Digital). | 2022 | En vigor. |

| CER | Directiva (UE) 2022/2557 (Resiliencia de Entidades Críticas). | 2022 | Deroga la Directiva 2008/114/CE. |

| DMA | Reglamento (UE) 2022/1925 (Mercados Digitales). | 2022 | En vigor. |

| DSA | Reglamento (UE) 2022/2065 (Servicios Digitales). | 2022 | En vigor. |

| ENS | Real Decreto 311/2022 (Esquema Nacional de Seguridad – España). | 2022 | Deroga el RD 3/2010 |

| Cyber-Act | Reglamento (UE) 2019/881 (Ley de Ciberseguridad). | 2019 | En vigor (Propuesta su derogación por «Cybersecurity Act 2» |

| CECE | Directiva (UE) 2018/1972 (Código Europeo de Com. Electrónicas). | 2018 | En vigor (Propuesta su sustitución por DNA). |

| GDPR | Reglamento (UE) 2016/679 (Reglamento General de Protección de Datos). | 2016 | Deroga la Directiva 95/46/CE |

| NIS | Directiva (UE) 2016/1148 (NIS 1). | 2016 | Derogada por NIS2 (Dir. 2022/2555). |

Leyes destacadas para la soberanía de las telecomunicaciones

El complejo marco legal vinculado a la estrategia de soberanía europea, tiene entre todas sus normas numerosas interacciones que en mayor o menor medida pueden afectar a cualquier tecnología, pero si tenemos que poner el foco en una short-list de normas que afectan especialmente a al sector de las telecomunicaciones, le prestaría especial atención a:

- DORA y NIS2: Normativas que ya penalizan la concentración de riesgo en un solo proveedor extranjero, obligando a las empresas a diversificar su stack tecnológico con alternativas europeas.

- Digital Networks Act (DNA): Integrar el mercado europeo para que los operadores locales ganen escala y aceleren el despliegue de Full-Fiber y 5G ubicuo.

- Ley de Ciberseguridad (revisión CSA2): Introduce la exclusión física de proveedores de «alto riesgo» (como Huawei o ZTE) de infraestructuras críticas en un plazo máximo de 36 meses.

- Cyber Resilience Act (CRA): Establece que todo producto digital debe ser «seguro por diseño» y obliga a los fabricantes a gestionar vulnerabilidades durante todo su ciclo de vida.

De recomendaciones (soft law) a obligaciones (hard law)

En el contexto de la soberanía digital europea, se ha producido un cambio estructural fundamental: la Unión Europea ha abandonado el enfoque de «soft law» (recomendaciones y directivas con amplio margen de discrecionalidad nacional) para adoptar un marco de «hard law» (Reglamentos de aplicación directa y Directivas de armonización máxima).

Las principales normas que han transformado recomendaciones o enfoques voluntarios en obligaciones legales estrictas son:

1. De la discrecionalidad a la obligatoriedad en Ciberseguridad (NIS1 → NIS2)

La transformación más evidente se da en la seguridad de las redes y sistemas de información.

- Antes (Directiva NIS1): Los Estados miembros tenían discrecionalidad para identificar qué empresas eran «operadores de servicios esenciales». Esto generaba fragmentación, ya que una empresa podía ser considerada esencial en un país y no en otro.

- Ahora (Directiva NIS2): Se elimina la discrecionalidad de los Estados. Se introduce la «regla del tamaño» (Size-cap rule), que convierte automáticamente en entidades reguladas (esenciales o importantes) a todas las medianas y grandes empresas de los sectores críticos (energía, transporte, banca, infraestructuras digitales, etc.), obligándolas a cumplir requisitos de gestión de riesgos y notificación de incidentes. Además, la responsabilidad de la alta dirección pasa de ser una recomendación de buenas prácticas a una obligación legal con sanciones personales.

2. De la seguridad voluntaria a la «Seguridad por Diseño» (CRA)

- Antes: No existía un marco horizontal de la UE. La ciberseguridad de los productos de hardware y software dependía de la voluntad del fabricante o de normas nacionales fragmentadas.

- Ahora (Ley de Ciberresiliencia – CRA): Se establece la obligación de que todo producto con elementos digitales (desde un juguete inteligente hasta un firewall industrial) cumpla requisitos esenciales de ciberseguridad para obtener el marcado CE. Sin este cumplimiento obligatorio, el producto no puede entrar en el mercado europeo,. Se obliga también a garantizar actualizaciones de seguridad durante toda la vida útil del producto.

3. De la notificación voluntaria a la Cartera de Identidad Obligatoria (eIDAS → eIDAS 2)

- Antes (eIDAS 1): Los Estados miembros podían notificar voluntariamente sus sistemas de identificación electrónica para su reconocimiento transfronterizo, pero no estaban obligados a emitir una identidad digital a sus ciudadanos.

- Ahora (Reglamento eIDAS 2): Se obliga a todos los Estados miembros a proporcionar una Cartera de Identidad Digital Europea (EUDI Wallet) a sus ciudadanos para 2026. Además, se obliga a las grandes plataformas y servicios esenciales a aceptar esta cartera como método de autenticación.

4. De guías de supervisión a Regulación Financiera Directa (DORA)

- Antes: La gestión del riesgo TIC en el sector financiero se basaba en directrices de las Autoridades Europeas de Supervisión y normativas nacionales dispares.

- Ahora (Reglamento DORA): Se consolidan estas normas en un Reglamento de aplicación directa que obliga a las entidades financieras a gestionar el riesgo de terceros (proveedores TIC). DORA otorga poder a los reguladores para vigilar directamente a los proveedores tecnológicos críticos (como los grandes proveedores de nube), algo que antes escapaba a su jurisdicción directa.

5. De la «Caja de Herramientas» a la exclusión de proveedores (5G Toolbox)

- Antes: La «Caja de herramientas de ciberseguridad 5G» (5G Toolbox) era un conjunto de recomendaciones para mitigar riesgos en las redes, sugiriendo restricciones a proveedores de alto riesgo.

- Ahora (Estrategia de Seguridad Económica y DNA): La implementación se está endureciendo hacia la obligatoriedad. Las nuevas propuestas legislativas y revisiones (como la Ley de Ciberseguridad revisada) buscan imponer plazos estrictos (ej. 36 meses) para la eliminación obligatoria de equipos de proveedores de «alto riesgo» (como Huawei o ZTE) de las partes críticas de las redes de telecomunicaciones, pasando de una recomendación de seguridad a un imperativo de seguridad nacional y soberanía,.

6.De la certificación voluntaria a la obligatoria (Cybersecurity Act)

El Reglamento de Ciberseguridad (CSA) establece que los esquemas de certificación europeos son voluntarios, salvo que el Derecho de la Unión o de los Estados miembros especifique lo contrario. Sin embargo, la normativa reciente ha creado vías para imponer su obligatoriedad:

- Antes: El marco de certificación de ciberseguridad de la UE era, por defecto, voluntario para los fabricantes que quisieran demostrar la seguridad de sus productos.

- Ahora: A través de las modificaciones introducidas por la CRA y la revisión de la Ley de Ciberseguridad (CSA), la Comisión tiene ahora el poder de adoptar actos delegados para hacer obligatoria la certificación europea para categorías de productos considerados «críticos» o de «alto riesgo»

ECCF (European Cybersecurity Certification Framework)

El ECCF (por sus siglas en inglés, European Cybersecurity Certification Framework) o Marco Europeo de Certificación de Ciberseguridad es un sistema regulatorio establecido por la Unión Europea para crear esquemas de certificación armonizados a nivel continental para productos, servicios y procesos de Tecnologías de la Información y la Comunicación (TIC).

El ECCF no es una certificación única, sino un «paraguas» bajo el cual se desarrollan esquemas específicos para diferentes tecnologías. ENISA (la Agencia de la UE para la Ciberseguridad) es la encargada de preparar estos esquemas,. Algunos ejemplos:

- EUCC (Common Criteria): Para productos TIC (hardware, software, chips, tarjetas inteligentes). Fue el primer esquema adoptado (Reglamento de Ejecución (UE) 2024/482),.

- EUCS (Cloud Services): Esquema para servicios en la nube (SaaS, PaaS, IaaS). Ha enfrentado desafíos políticos relacionados con requisitos de soberanía de datos.

- EU5G: Para redes 5G.

- EUMSS (EU Cybersecurity Certification Scheme for Managed Security Services): Es el esquema diseñado para certificar a los proveedores de servicios de seguridad gestionados (MSSP).

- EUDI Wallets (Certification for EU Digital Identity Wallets): Para identidad digital móvil.

- EUIA (EU Artificial Intelligence Cybersecurity Scheme – propuesto): Para sistemas de IA.

Su base legal original es el Reglamento de Ciberseguridad (Cybersecurity Act – CSA) de 2019 (Reglamento (UE) 2019/881). Originalmente, el ECCF se diseñó como un marco voluntario,. Sin embargo, la normativa está evolucionando hacia la obligatoriedad en casos críticos. Debido a la implementación lenta de algunos esquemas, la Comisión ha propuesto una revisión del reglamento (conocida como Cybersecurity Act 2 o CSA2), prevista para ser parte del paquete regulatorio hacia 2026.

Las novedades que introducirá esta reforma para el ECCF incluyen:

- Certificación de la «Postura Ciber» (Cyber Posture): Permitirá certificar no solo un producto, sino la gestión de seguridad de una entidad completa u organización, facilitando el cumplimiento de directivas como NIS2,.

- Servicios de Seguridad Gestionados: Se amplía el alcance para incluir la certificación de proveedores de servicios de seguridad gestionados (MSSP), como los que realizan respuesta a incidentes o auditorías,.

- Simplificación: Busca agilizar el desarrollo de esquemas (con un plazo objetivo de 12 meses).

Marcado CE obligatorio en ciberseguridad

El marcado CE es el distintivo obligatorio conocido por todos los europeos, que indica que un producto cumple con todas las normativas de seguridad, salud y protección ambiental de la Unión Europea para poder ser comercializado en el Mercado Único.

Históricamente, para equipos de telecomunicaciones, el marcado CE se centraba en seguridad eléctrica y compatibilidad electromagnética (Directiva RED). Sin embargo, con la nueva Ley de Ciberresiliencia (CRA), la ciberseguridad se convierte en un requisito esencial para obtener este marcado.

Garantiza que el producto ha sido diseñado, desarrollado y producido con seguridad (Security by Design), no tiene vulnerabilidades explotables conocidas en el momento de su lanzamiento y que el fabricante garantiza actualizaciones de seguridad durante su vida útil.

Para productos clasificados como «Importantes» (Clase I y II) o «Críticos», la ley exige normalmente una evaluación de conformidad realizada por un auditor externo (organismo notificado).

Debe colocarse de manera visible, legible e indeleble en el producto (o en su embalaje/documentación si no es posible). En el software, puede ir en la declaración de conformidad o en el sitio web.

El Marcado CE es la «puerta de entrada» obligatoria: Ningún producto con elementos digitales (como un SBC o un router) podrá venderse en la UE sin él a partir de la plena aplicación de la CRA (diciembre de 2027).

Interacciones del ECCF y la IA Act con el Marcado CE

Si un producto obtiene una certificación bajo un esquema del ECCF (por ejemplo, el EUCC), se presume automáticamente que cumple con los requisitos de ciberseguridad necesarios para el marcado CE en el ámbito de la CRA.

La Comisión Europea tiene el poder de obligar a que categorías de productos críticos (altamente sensibles) obtengan obligatoriamente una certificación europea bajo el ECCF para poder llevar el marcado CE y entrar en el mercado. En estos casos, el marcado CE depende absolutamente del ECCF.

Por su parte la AI Act NO es un esquema del ECCF, aunque ya hay una propuesta equivalente para su desarrollo (EUIA). La AI Act (Ley de IA) es un reglamento horizontal de seguridad de producto (como el que regula los ascensores o juguetes). Tiene su propia vía para obtener el Marcado CE basada en «Requisitos Esenciales».

Si un producto de telecomunicaciones integra IA, deberá contar con dos declaraciones de conformidad, por una parte las que impone el ECCF y por otra parte la que impone la IA Act (relativa a confianza , ética de datos…). Sobre el papel podrías cumplir con los criterios de ciberseguridad que certifica el framework ECCF, pero cumplir con la IA act y por lo tanto no podrías marcar tu producto con el sello CE.

Iniciativas clave para la soberanía de las telecomunicaciones

Infraestructura Civil como Base de la Capacidad Militar (Doble Uso)

La infraestructura civil debe estar lista («battle-ready») para apoyar la disuasión militar, obligando a los operadores privados a asumir responsabilidades de seguridad nacional. Esto obliga a los operadores (y también a otras entidades esenciales) a cumplir estándares de seguridad militar, diversificar sus proveedores (de-risking) para evitar dependencias geopolíticas y participar activamente en proyectos de infraestructura dual financiada por la UE.

El sector de las telecomunicaciones es quizás donde este concepto de «doble uso» es más transformador. Las redes civiles ya no se ven solo como servicios públicos, sino como activos estratégicos de defensa.

EUCCS: Se está creando el Sistema de Comunicación Crítica de la UE (EUCCS) para conectar a los servicios de emergencia y seguridad a través de fronteras, eliminando las limitaciones geopolíticas de las redes actuales

5G y el Campo de Batalla: Las redes 5G se consideran la «columna vertebral» para servicios esenciales del mercado interior, pero también son clave para la «preparación de la defensa». Permiten la conectividad ultrarrápida necesaria para el intercambio de datos en tiempo real, la detección de drones y la coordinación en el campo de batalla.

Obligaciones para Operadores: Como se destaca en las diapositivas de la presentación, este enfoque obliga a los operadores de telecomunicaciones (y otras entidades esenciales) a cumplir estándares de seguridad militar, diversificar sus proveedores para evitar dependencias geopolíticas (como el de-risking de proveedores de alto riesgo como Huawei/ZTE) y participar activamente en proyectos de infraestructura financiada por la UE para uso dual.

Cambio de enfoque estratégico de Regulador a Constructor: Iniciativa EuroStack y la Cumbre de Berlín 2025

El Canciller alemán Merz presentó EuroStack como un marco estratégico para reducir la dependencia de hyperscalers extranjeros mediante el fomento de alternativas europeas en IA, nube y ciberseguridad.

El enfoque se centra en la propiedad de la infraestructura (física y lógica), lo qué se traduce en pasar de la retórica a un estrategia de inversión real, para asegurar las capas fundacionales de la economía digital contra shocks geopolíticos.

El rol de «Constructor» implica que la UE y los Estados miembros dejen de ser meros observadores del mercado para intervenir directamente en la creación de capacidad industrial:

- Infraestructura Física y Lógica: Se busca la propiedad de la infraestructura. Esto incluye iniciativas como el Digital Commons EDIC (Consorcio de Infraestructuras Digitales Europeas) para crear alternativas abiertas a las plataformas propietarias,.

- Inversión Pública y Privada: Se destaca la necesidad de movilizar capital masivo, ejemplificado por inversiones como la de Schwarz Digits (11.000 millones de euros) o la asociación SAP-Mistral, alineadas con esta visión política.

- Compra Pública («Buy European»): El cambio a «constructor» implica usar el poder de compra del sector público para crear mercados garantizados para tecnologías soberanas y de código abierto (Open Source), en lugar de subsidios temporales. Asegurar que el dinero del contribuyente europeo (impuestos) se reinvierta en fortalecer la base industrial y tecnológica local, en lugar de subsidiar a competidores extranjeros que ya dominan el mercado.

Definición estricta de empresa europea

La motivación principal detrás de la creación de una «Definición estricta de empresa europea» —impulsada principalmente por la iniciativa EuroStack y el sector privado europeo— es evitar el «Euro-washing» (lavado de imagen europeo) y garantizar una soberanía real que vaya más allá de la simple localización de los datos.

- Control: La mayoría del control de voto debe estar en manos de entidades o individuos europeos («ausencia de control no UE»).

- Jurisdicción: Sede legal y domicilio fiscal principal en Europa, pagando la mayoría de sus impuestos corporativos en el continente.

- I+D Local: La mayor parte de la actividad de investigación y desarrollo debe realizarse en Europa.

- Sin restricciones extraterritoriales: La tecnología no debe estar sujeta a licencias de propiedad intelectual o controles de exportación de terceros países (como la CLOUD Act de EE. UU.)

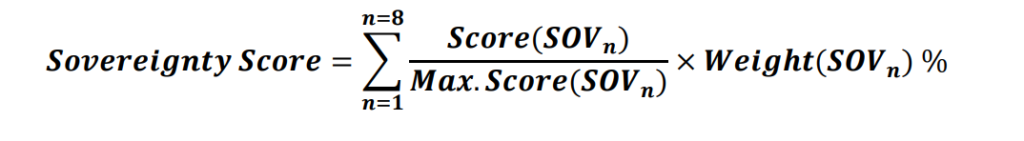

Midiendo la soberanía real: SEAL (Sovereignty Effectiveness Assurance Levels)

Aunque los SEAL no son obligaciones legales. Los niveles que plantean y las medidas equivalentes forman parte de los procesos de compra de diferentes administraciones. Actúa como un estandar de facto para licitaciones públicas aunque no se mencione expresamente. Es más que probable que en alguna revisión legislativa terminen por consolidarlo juridicamente.

El origen de SEAL (Sovereignty Effectiveness Assurance Levels) se encuentra en la Comisión Europea, específicamente dentro del EU Cloud Sovereignty Framework (Marco de Soberanía en la Nube de la UE), cuya versión definitiva y operativa se ha consolidado entre finales de 2024 y 2025.

Este modelo nace de la necesidad de la Comisión de tener una «vara de medir» objetiva para sus propias licitaciones (como el sistema de compras Cloud III) y para evitar el llamado sovereignty washing (cuando un proveedor afirma ser soberano solo por tener servidores en Europa, pero su control real reside en EE. UU. o China).