SIM Swapping: Cómo las APIs de Operador (GSMA Open Gateway/CAMARA) protegen la Banca y el Retail con Quobis.

¿Qué es el SIM Swapping?

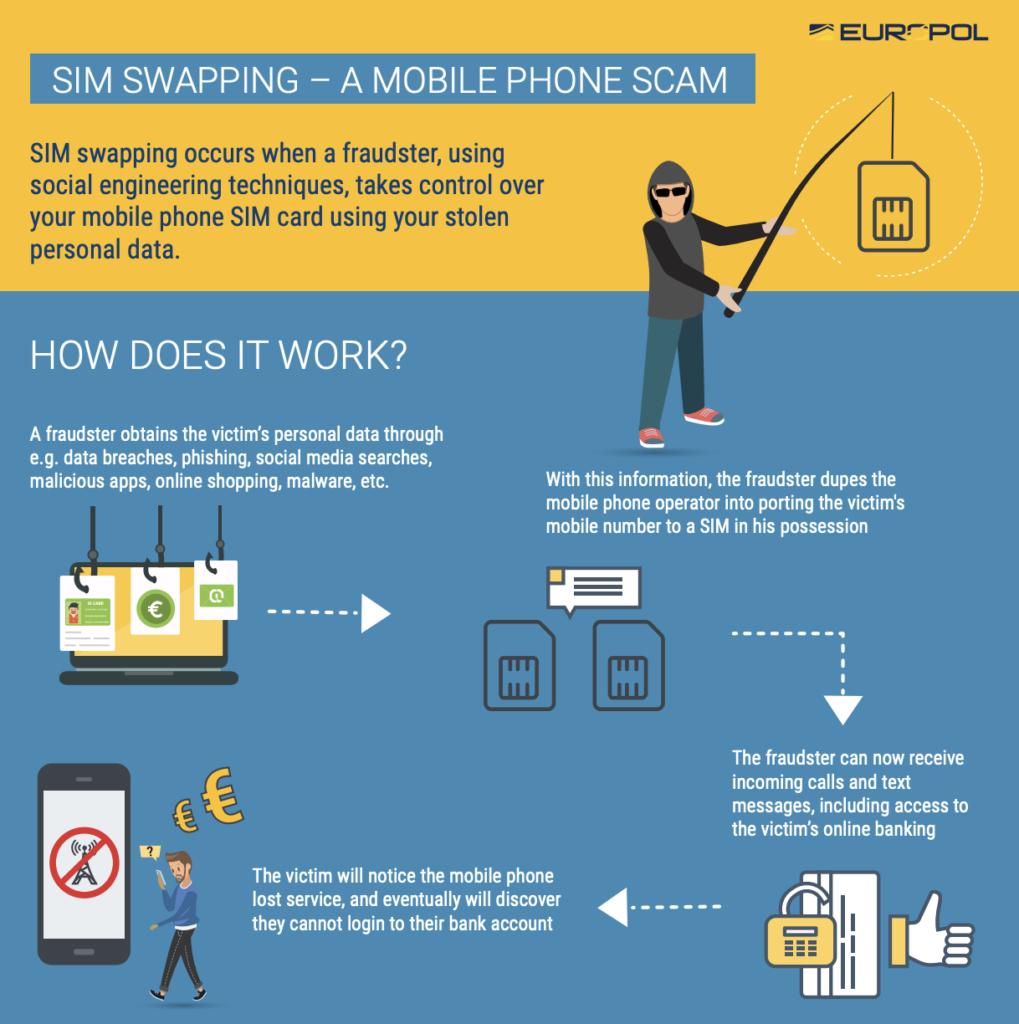

El SIM swapping (también conocido como secuestro de SIM o duplicado fraudulento de tarjeta SIM) es un ciberataque en el que un delincuente logra tomar el control del número de teléfono móvil de una víctima, transfiriéndolo sin su consentimiento a una tarjeta SIM que el atacante controla

El objetivo principal de los criminales es eludir la autenticación de doble factor (2FA) basada en SMS, lo que les permite interceptar códigos de verificación. Al vulnerar el canal de los SMS, el delincuente puede solicitar el restablecimiento de contraseñas de todo tipo de servicios. Esto les permite vaciar cuentas bancarias, robar carteras de criptomonedas, suplantar a la víctima en sus redes sociales, realizar compras no autorizadas, e incluso acceder a correos corporativos confidenciales.

¿Cómo es el proceso de SIM Swapping?

En su origen, el «cambio de SIM» es un procedimiento legítimo que ofrecen las operadoras para sustituir una tarjeta cuando el cliente pierde el móvil, la SIM se daña o cambia a un dispositivo que requiere otro formato (como una eSIM). El fraude se produce cuando los cibercriminales abusan deliberadamente de este sistema.

- Recopilación de información personal: El atacante recopila datos privados de la víctima, como su nombre completo, DNI, fecha de nacimiento, dirección o datos bancarios. Para obtenerlos, utilizan tácticas de phishing, ingeniería social, compran bases de datos filtradas en la dark web, usan malware o simplemente extraen información pública de las redes sociales de la víctima.

- Suplantación de identidad: Con estos datos en su poder, el delincuente contacta a la operadora de telefonía de la víctima, ya sea por teléfono, internet o acudiendo físicamente a una tienda. Haciéndose pasar por el titular legítimo, el atacante alega que ha perdido o dañado su teléfono móvil y solicita que el número se transfiera a una nueva tarjeta SIM que él posee.

- El Secuestro (El «Swap»): Si el atacante logra engañar a los sistemas de verificación de la operadora, esta transfiere el número a la nueva SIM. En ese instante, el teléfono de la víctima pierde repentinamente la cobertura y deja de funcionar para realizar llamadas o conectarse a la red.

- Toma de control y elusión del 2FA: A partir de este momento, el delincuente recibe todas las llamadas y mensajes de texto (SMS) dirigidos a la víctima. El objetivo principal de este paso es interceptar los códigos de seguridad de un solo uso (OTP) o la autenticación de doble factor (2FA) basada en SMS.

¿Cuáles son los sectores más afectados por SIM Swapping?

El SIM swapping no es solo un problema de los consumidores individuales; sus ramificaciones afectan gravemente a múltiples industrias, generando pérdidas millonarias, crisis de reputación y brechas de cumplimiento normativo.

Banca, Servicios Financieros y Fintech:

Este sector es, por razones evidentes, el objetivo principal. Al secuestrar el número móvil, los criminales eluden la autenticación de doble factor (2FA) basada en SMS, interceptando los códigos OTP (One-Time Password). Esto les permite vaciar cuentas bancarias convencionales y carteras de criptomonedas casi en tiempo real, dejando a los clientes y a los bancos con escasas posibilidades de recuperación de los fondos.

En el Reino Unido, un empresario sufrió recientemente el robo de 250.000 libras de sus cuentas tras ser víctima de SIM swapping. Otro caso destacado fue el de un usuario llamado Ian Finlay, a quien le sustrajeron cerca de 50.000 libras (entre compras fraudulentas y el vaciado de su cuenta de ahorros) mientras estaba de vacaciones; los atacantes interceptaron todos los códigos que el banco le enviaba para intentar acceder a sus sistemas.

Bancos líderes como Itaú (el mayor banco privado de Brasil) y Daycoval ya han comenzado a integrar la API SIM Swap para añadir una capa de seguridad a los procesos de verificación.

Comercio Electrónico (E-commerce) y Retail:

El comercio minorista se enfrenta a ataques tanto a clientes como a su propia infraestructura corporativa. Las redes criminales suplantan a empleados clave para vulnerar los sistemas internos de las empresas.

Las reconocidas cadenas minoristas británicas Marks & Spencer (M&S) y Co-op sufrieron importantes ataques cibernéticos donde los hackers utilizaron técnicas como el SIM swapping. Los criminales se hicieron pasar por empleados para contactar a los helpdesk de TI , engañando al personal para que restableciera las contraseñas y ganando así acceso a las redes corporativas.

Servicios TIC (Tecnologías de la Información)

Las organizaciones que proveen servicios digitales, plataformas en la nube y gestión de activos digitales sufren un impacto severo, pues los criminales utilizan los números de teléfono para resetear contraseñas maestras y tomar el control de identidades digitales completas (Account Takeover). A través de un SIM Swap a directivos o empleados clave, los atacantes logran interceptar los accesos de recuperación comprometiendo correos electrónicos empresariales (ataques BEC) y obteniendo entrada a infraestructuras críticas. Esto también afecta a ecosistemas altamente sensibles impulsados por las TIC, como las aplicaciones de salud digital (eHealth), donde la seguridad de historiales médicos o telemedicina queda comprometida

Nadie está exento, en 2019, incluso la cuenta persona en Twitter del entonces CEO de Twitter, Jack Dorsey, fue secuestrada públicamente debido a un ataque de SIM swapping.

Telecomunicaciones

Las propias operadoras de telefonía conforman una industria directamente vulnerada. El fraude se aprovecha de la confianza y, muchas veces, de tácticas de ingeniería social dirigidas al propio personal de atención al cliente de la operadora, lo que obliga a estas compañías a asumir enormes costes de reputación e investigación.

En 2025, Digi fue multada con 200.000€ por un caso de SIM Swapping, al considerarse que la la operadora no hizo lo suficiente para evitar que un tercero no autorizado obtuviese un duplicado de la tarjeta. En 2023, la operadora O2 registró el primer codeso de eSIM swapping, en el que los delincuentes pudieron activar el número de forma remota sin necesidad de una tarjeta física, explotando la escasa seguridad de los procesos de validación de la compañía para tomar el control administrativo de la cuenta del usuario.Lograron activar el número de forma remota, sin requerir una tarjeta SIM física, al explotar las debilidades de seguridad en los procesos de validación de la empresa, lo que les permitió obtener el control administrativo de la cuenta del usuario.

Los atacantes no solo engañan, a veces corrompen el sistema. Un caso alarmante documentado por el Departamento de Justicia de EE. UU. reveló cómo un empleado de una compañía telefónica fue acusado de aceptar sobornos de estafadores para facilitarles el duplicado de las tarjetas SIM de al menos 19 clientes, con el objetivo final de robar criptomonedas.

Para combatir esta vulnerabilidad, gigantes como Telefónica, Orange y Vodafone se han unido en países como España y Alemania para lanzar comercialmente las APIs estandarizadas de SIM Swap y Number Verification, transformando la red en una barrera antifraude. Para combatir el fraude digital de manera efectiva, han decidido aliar sus fuerzas bajo la iniciativa global GSMA Open Gateway y el proyecto de código abierto CAMARA.

¿En qué consiste la colaboración de las grandes operadoras en la lucha contra el SIM Swapping?

Habitualmente, compañías como Telefónica, Orange y Vodafone son competidores directos; sin embargo, para combatir el fraude digital de manera efectiva, han decidido aliar sus fuerzas bajo la iniciativa global GSMA Open Gateway y el proyecto de código abierto CAMARA.

Esta unión se traduce en los siguientes puntos clave:

- Estandarización técnica: En lugar de que cada operadora tenga un sistema cerrado y diferente para detectar fraudes, se han puesto de acuerdo para exponer las capacidades de sus redes bajo unas APIs estandarizadas, universales y unificadas.

- Lanzamientos comerciales conjuntos: En lugar de lanzar soluciones de seguridad de forma aislada, estas operadoras han coordinado lanzamientos a nivel de país. Por ejemplo:

- En España: Telefónica, Orange y Vodafone anunciaron juntas el lanzamiento comercial de las APIs orientadas a la seguridad digital (SIM Swap y Number Verification).

- En Alemania: O2 Telefónica, Vodafone y Deutsche Telekom hicieron exactamente lo mismo para proteger las identidades digitales de los clientes móviles de todo el país

Esta iniciativa también se ha replicado en países como Brasil, donde se unieron Vivo, Claro y TIM, o en el Reino Unido.

El gran beneficio de que estas empresas se «hayan unido» es que si un banco, una red social o una plataforma de comercio electrónico quiere comprobar si tu tarjeta SIM ha sido duplicada, solo tiene que integrar una única API (un solo código). El sistema funcionará exactamente igual y de forma transparente independientemente de si tú eres cliente de Vodafone, de Orange o de Telefónica. Esto permite que soluciones como las que puede ofrecer Quobis, protejan cualquier llamada sin importar a qué red pertenece la víctima.

El estándar CAMARA y la API SIM Swap

Para hacer frente a este y otros fraudes, la industria de las telecomunicaciones ha colaborado a través de la iniciativa GSMA Open Gateway y el proyecto CAMARA para estandarizar la API SIM Swap.

Esta API permite comprobar de forma fiable si se ha producido un cambio reciente de SIM en un número de móvil. Al ser consultada, la API puede devolver la fecha y hora (timestamp) del último cambio de tarjeta, o bien una simple respuesta afirmativa o negativa indicando si la SIM ha sido reemplazada en un período de tiempo determinado.

¿Cómo aplica Quobis la API SIM Swap en la lucha contra el fraude telefónico?

Quobis ofrece diversas soluciones y servicios diseñados para combatir el SIM Swapping y fortalecer la seguridad en las comunicaciones:

- Quobis Caller Score: Es una solución de etiquetado en tiempo real para llamadas entrantes que utiliza múltiples fuentes de información para detectar riesgos. Entre estas fuentes se incluyen las APIs de operador (como la de SIM Swap de la iniciativa GSMA Open Gateway y el proyecto CAMARA), bases de datos reputacionales de terceros y datos propios de la organización (CRMs, listas negras, etc.).

- Integración con APIs de Operador (Open Gateway/CAMARA) en la propia red del operador: Quobis integra tecnologías open source o de fabricantes líderes, con APIs estandarizadas que permiten verificar si una tarjeta SIM ha sido duplicada recientemente. Esta integración permite identificar y advertir sobre una llamada fraudulenta antes de que el teléfono del receptor empiece a sonar, interviniendo directamente en la infraestructura de la propia operadora de telecomunicaciones.

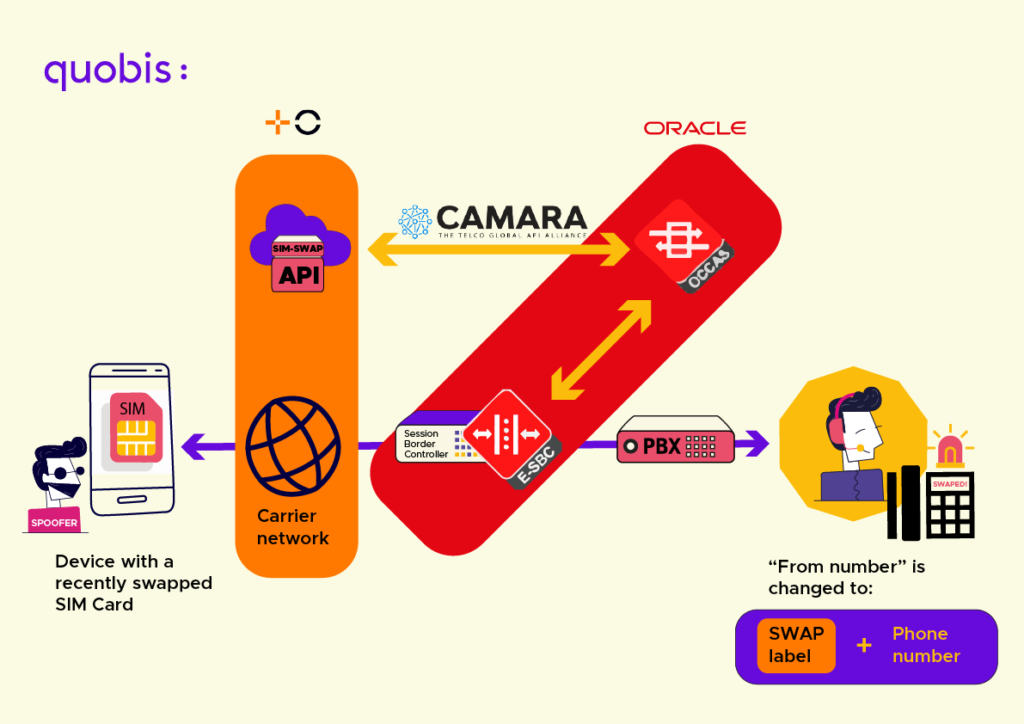

- Actualmente, contamos con una maqueta operativa del OCCAS (Oracle Communications Converged Application Server) integrada con la API de SIM-Swap de MasOrange.

- Quobis Smart Answer: Bloqueo inteligente y automático: Quobis ofrece Smart Answer, una plataforma de IA diseñada específicamente para luchar contra el fraude y el spam telefónico, no solo como un filtro, sino como un asistente inteligente activo. Por ejemplo, si el criminal llama desde un número que la víctima tiene guardado en su agenda, Smart Answer comprobará primero si ese contacto existe y, a continuación, verificará en la base de datos si la línea ha sufrido un duplicado reciente. Si el resultado de SIM Swap es positivo, el sistema bloquea la llamada de forma automática y silenciosa, evitando el engaño o incluso la disrupción del servicio en escenarios de contact center, que llegan a recibir miles de llamadas ilegítimas que saturan sus recursos.